У Держспецзв’язку повідомили про чергову кібератаку проти Сил оборони України: деталі

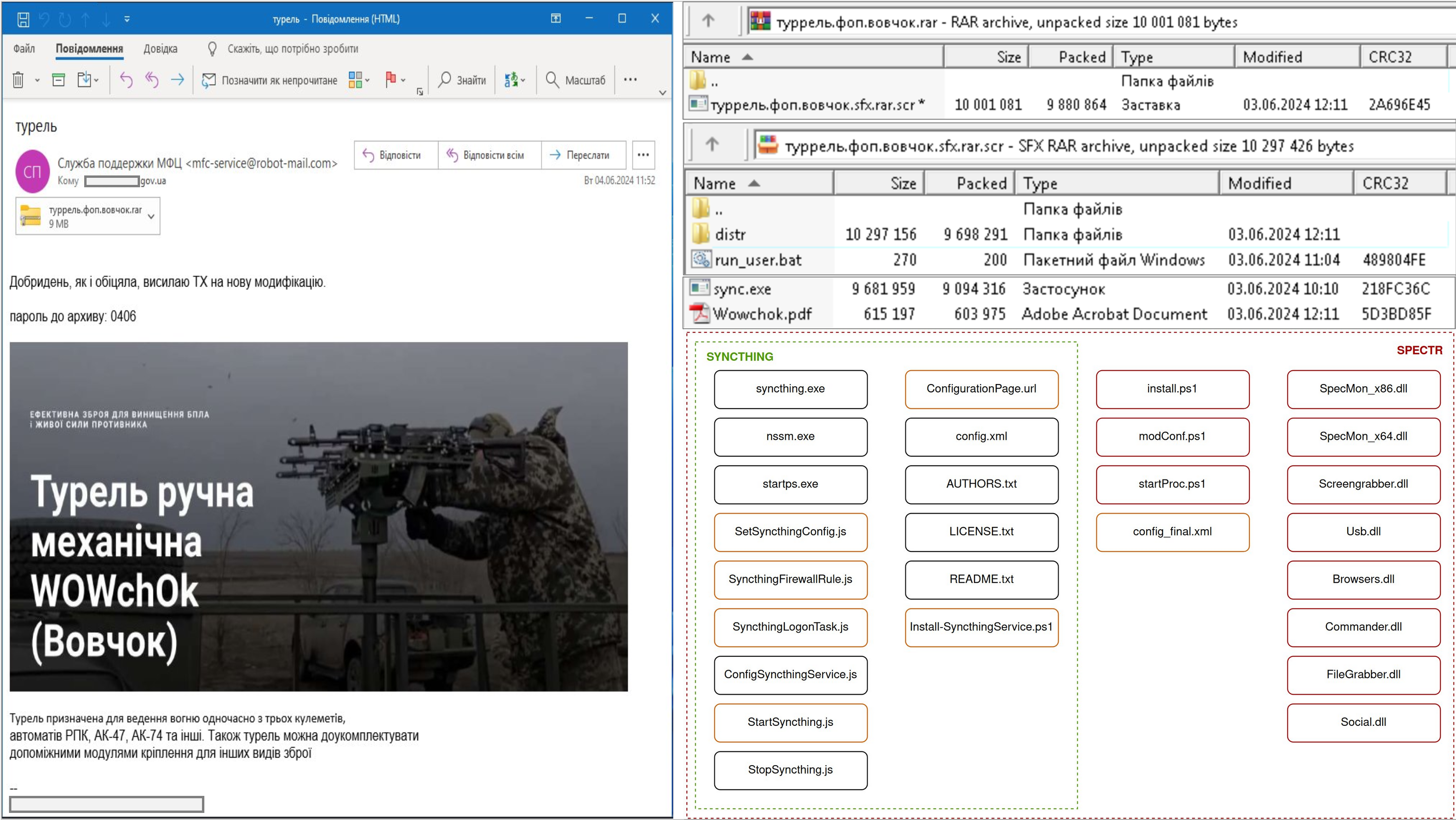

Зображення: Приклад електронного листа та вмісту шкідливого інсталятора/CERT-UA

Джерело: Держспецзв’язку

Урядова команда реагування на комп’ютерні надзвичайні події CERT-UA у взаємодії з Центром кібербезпеки ЗСУ виявила та дослідила ворожу активність угрупування UAC-0020 (Vermin) проти Сил оборони України.

Що сталося?

- Група хакерів UAC-0020 (Vermin), пов’язана із силовими відомствами окупованого Луганська, атакувала Сили оборони України.

- Зловмисники розсилали електронні листи з вкладенням у вигляді архіву “туррель.фоп.вовчок.rar”, який містив файл-приманку “Wowchok.pdf”; ЕХЕ-інсталятор “sync.exe” та BAT-файл “run_user.bat”.

- Файл “sync.exe” містив як легітимні компоненти програми SyncThing, так і файли шкідливих програм SPECTR.

- Викрадена інформація (документи, файли, паролі) надсилалася на комп’ютер зловмисника за допомогою штатного функціонала синхронізації SyncThing.

Відтак, цього разу у якості засобів реалізації кіберзагрози використано відомий з 2019 року інструментарій – шкідливе програмне забезпечення SPECTR. При цьому, для вивантаження з комп’ютера викрадних документів, файлів, паролів та іншої інформації використано штатний функціонал синхронізації легітимного програмного забезпечення SyncThing, яке, серед іншого, підтримує встановлення peer-to-peer з’єднання між комп’ютерами.

Для проведення кібератаки жертві надіслано електронний лист із вкладенням у вигляді архіву “туррель.фоп.вовчок.rar”, захищеного паролем. В зазначеному архіві знаходиться RARSFX-архів “туррель.фоп.вовчок.sfx.rar.scr”, що містить файл-приманку “Wowchok.pdf”, ЕХЕ-інсталятор “sync.exe”, створений за допомогою InnoSetup та BAT-файл “run_user.bat”, призначений для первинного запуску.

Своєю чергою файл “sync.exe” містить як легітимні компоненти програми SyncThing, так і файли шкідливих програм SPECTR, в тому числі допоміжні бібліотеки та скрипти. При цьому, штатні файли програмного забезпечення SyncThing частково модифіковано з метою зміни назв каталогів, запланованих задач, відключення функціонала відображення повідомлень користувачеві тощо.

- Урядова команда реагування на комп’ютерні надзвичайні події України CERT-UA, що діє при Держспецзв’язку, попереджає про цільові кібератаки проти державних службовців, військових та представників оборонних підприємств України.

- Хакерські групи, пов’язані з російським військовим розвідувальним відомством ГРУ, активно використовували месенджери, зокрема Telegram та Signal, для поширення шкідливого програмного забезпечення. Ці атаки, які були виявлені у другому півріччі 2023 року, мають на меті враження на мобільні пристрої та системи військових.

- У Державній службі спеціального зв’язку та захисту інформації України попередили про зростання кількості кібератак на бухгалтерів.

- Служба безпеки України спільно з ФБР та партнерами з ЄС викрила міжнародну мережу хакерів, які розробляли віруси-вимагачі для атак на американські та європейські компанії.

Міністр закордонних справ Естонії Маргус Тсахкна вважає, що Європі варто розглядати Україну як потенційного гаранта безпеки завдяки унікальному військовому досвіду.

Перша леді США Меланія Трамп сприяла поверненню шістьох українських дітей, котрі перебували на території Росії, до їхніх родин в Україні.

Російський порт Приморськ на Балтійському морі, один з найбільших експортних портів країни, втратив щонайменше 40% потужностей для зберігання нафти через атаки українських безпілотників минулого місяця. Це підтвердили знімки з американських комерційних супутників.

За доказовою базою Служби безпеки 15 років тюрми з конфіскацією майна отримав агент ФСБ, котрий готував убивство посадовця міської ради на Запоріжжі в обмін на приватний будинок. Для цього він пройшов підготовку в навчальному центрі ФСБ, де отримав інструктажі з конспірації та ножового бою.

Скорочення видобутку нафти в Росії неминуче. Атаки України по портовій інфраструктурі, трубопроводах та НПЗ зменшили експортні можливості Кремля на 1 мільйон барелів на день, або на п’яту частину від загальної потужності, повідомили три джерела у галузі.