У Держспецзв’язку повідомили про чергову кібератаку проти Сил оборони України: деталі

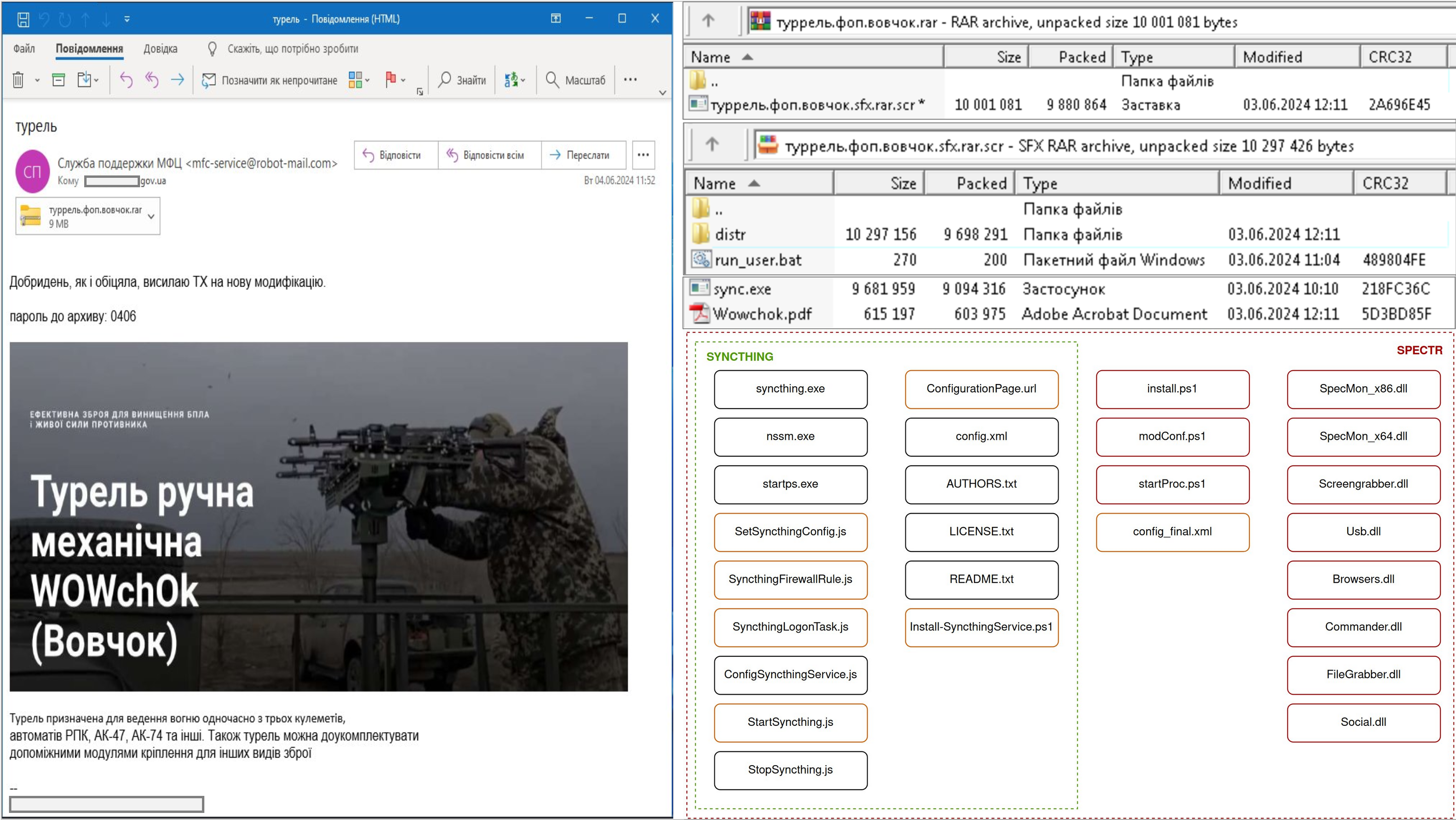

Зображення: Приклад електронного листа та вмісту шкідливого інсталятора/CERT-UA

Джерело: Держспецзв’язку

Урядова команда реагування на комп’ютерні надзвичайні події CERT-UA у взаємодії з Центром кібербезпеки ЗСУ виявила та дослідила ворожу активність угрупування UAC-0020 (Vermin) проти Сил оборони України.

Що сталося?

- Група хакерів UAC-0020 (Vermin), пов’язана із силовими відомствами окупованого Луганська, атакувала Сили оборони України.

- Зловмисники розсилали електронні листи з вкладенням у вигляді архіву “туррель.фоп.вовчок.rar”, який містив файл-приманку “Wowchok.pdf”; ЕХЕ-інсталятор “sync.exe” та BAT-файл “run_user.bat”.

- Файл “sync.exe” містив як легітимні компоненти програми SyncThing, так і файли шкідливих програм SPECTR.

- Викрадена інформація (документи, файли, паролі) надсилалася на комп’ютер зловмисника за допомогою штатного функціонала синхронізації SyncThing.

Відтак, цього разу у якості засобів реалізації кіберзагрози використано відомий з 2019 року інструментарій – шкідливе програмне забезпечення SPECTR. При цьому, для вивантаження з комп’ютера викрадних документів, файлів, паролів та іншої інформації використано штатний функціонал синхронізації легітимного програмного забезпечення SyncThing, яке, серед іншого, підтримує встановлення peer-to-peer з’єднання між комп’ютерами.

Для проведення кібератаки жертві надіслано електронний лист із вкладенням у вигляді архіву “туррель.фоп.вовчок.rar”, захищеного паролем. В зазначеному архіві знаходиться RARSFX-архів “туррель.фоп.вовчок.sfx.rar.scr”, що містить файл-приманку “Wowchok.pdf”, ЕХЕ-інсталятор “sync.exe”, створений за допомогою InnoSetup та BAT-файл “run_user.bat”, призначений для первинного запуску.

Своєю чергою файл “sync.exe” містить як легітимні компоненти програми SyncThing, так і файли шкідливих програм SPECTR, в тому числі допоміжні бібліотеки та скрипти. При цьому, штатні файли програмного забезпечення SyncThing частково модифіковано з метою зміни назв каталогів, запланованих задач, відключення функціонала відображення повідомлень користувачеві тощо.

- Урядова команда реагування на комп’ютерні надзвичайні події України CERT-UA, що діє при Держспецзв’язку, попереджає про цільові кібератаки проти державних службовців, військових та представників оборонних підприємств України.

- Хакерські групи, пов’язані з російським військовим розвідувальним відомством ГРУ, активно використовували месенджери, зокрема Telegram та Signal, для поширення шкідливого програмного забезпечення. Ці атаки, які були виявлені у другому півріччі 2023 року, мають на меті враження на мобільні пристрої та системи військових.

- У Державній службі спеціального зв’язку та захисту інформації України попередили про зростання кількості кібератак на бухгалтерів.

- Служба безпеки України спільно з ФБР та партнерами з ЄС викрила міжнародну мережу хакерів, які розробляли віруси-вимагачі для атак на американські та європейські компанії.

Євросоюз розглядає можливість включення російських нафтових компаній “Лукойл” та “Роснафта” до нового пакету санкцій, поінформували обізнані джерела.

Гуманітарний координатор ООН в Україні Маттіас Шмале заявив, що початок літа ознаменувався черговим масштабним обстрілом російських військ Києва, Дніпра та Харкова. Це вже третя така хвиля ударів за минулі три тижні.

У Києві внаслідок чергової повітряної атаки у ніч проти 2 червня пошкоджено 11 закладів освіти у трьох районах столиці, повідомив заступник голови КМДА Валентин Мондриївський.

За даними Повітряних сил Збройних сил України, протягом травня підрозділи протиповітряної оборони сумарно знищили понад 57 000 повітряних цілей.

Польща виступає за виключення українських чоловіків призовного віку з системи тимчасового захисту ЄС, котра діє з 2022 року та надає право на проживання і роботу без проходження стандартних процедур надання притулку.